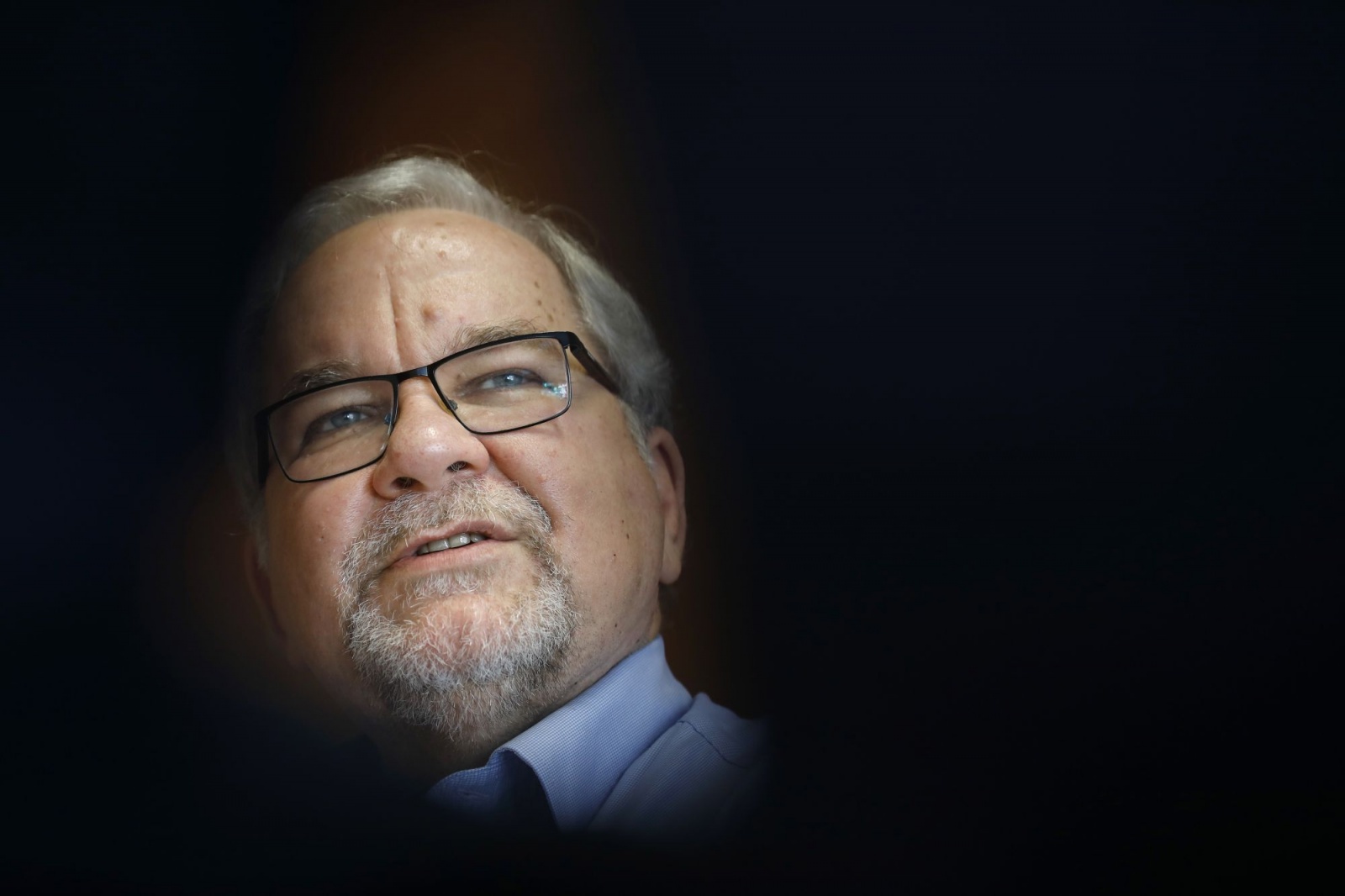

Pode a tecnologia salvar vidas? Philip Zimmermann sabe que sim. Durante a guerra do Kosovo, cerca de oito mil kosovares foram cercados por uma milícia sérvia, correndo perigo de vida devido ao conflito armado que assolava a zona. Para organizar a evacuação destas pessoas, era necessário comunicar com quem estava fora do cerco. Usar ‘correios’ era uma opção, mas que tinha tanto de ambiciosa como de arriscada, pois podiam ser interceptados pelas forças inimigas. Os poucos telemóveis que existiam na altura e os telefones fixos também não eram uma opção segura, já que os sérvios controlavam as infraestruturas de telecomunicações. A solução acabaria por ser o Pretty Good Privacy (PGP), um protocolo de encriptação de mensagens por e-mail, que além de tirar partido de tecnologias recentes e desconhecidas para muitos – a internet, a web e o e-mail – acrescentava uma camada de segurança às comunicações que nem mesmo o domínio das infraestruturas colocava em causa. “Possivelmente foram salvas oito mil vidas”, recorda.

Este é o episódio que mais orgulha o criador do PGP. Mas não o único. “Houve outras histórias. Durante o cerco de Sarajevo [capital da Bósnia e Herzegovina], eles só tinham eletricidade uma hora por semana. Uma pessoa escreveu-me a contar a história do seu pai, que esteve preso em Sarajevo. E usavam a eletricidade que tinham, uma hora por semana, para comunicar com o mundo exterior usando o PGP. Se só tivesses uma hora de eletricidade por semana, o que farias com essa hora?”.

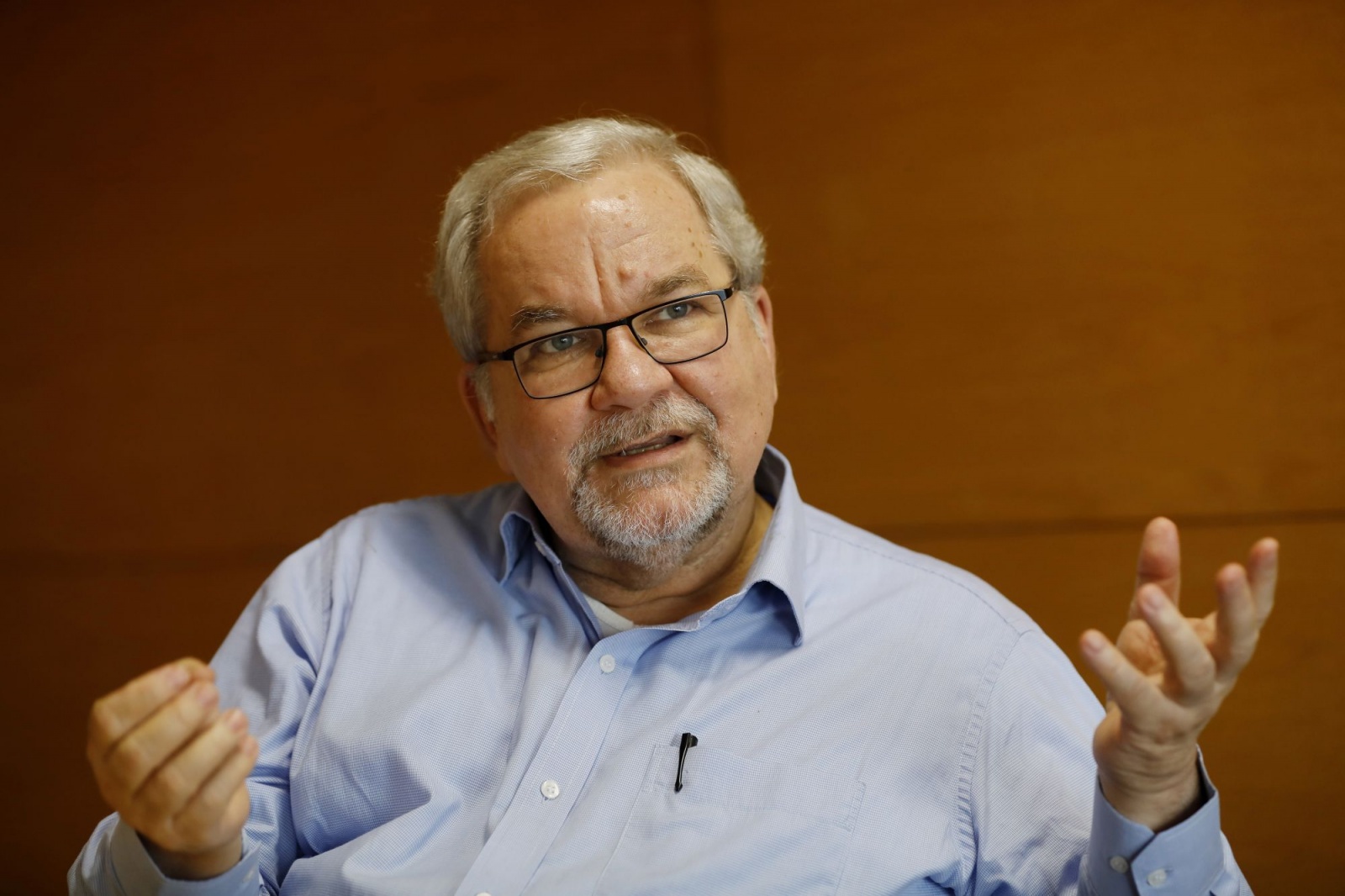

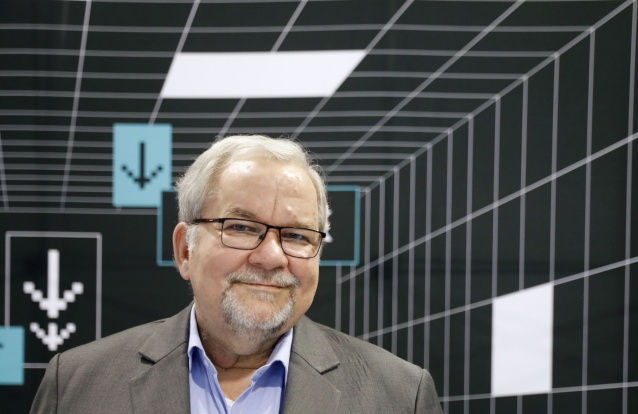

Nascido em Camden, estado de Nova Jersey, EUA, em 1954, Philip Zimmermann tornou-se num dos mais conhecidos criptógrafos do mundo. Primeiro, por ter lançado, em 1991, o PGP, um protocolo que usa um sistema de chave pública para troca de mensagens seguras por e-mail, verificação de identidade ou encriptação de ficheiros. Segundo, por ter sido um dos rostos das chamadas Crypto Wars, batalhas judiciais que opuseram pioneiros da tecnologia, no final da década de 1990 e início da década de 2000, contra o governo dos EUA, para que as tecnologias de encriptação desenvolvidas naquele país pudessem ser exportadas para todo o mundo.

Seria de pensar que, aos 67 anos e com sistemas de encriptação amplamente implementados – nos browsers, em aplicações de comunicação ou nos próprios sistemas operativos –, Philip Zimmermann estivesse numa espécie de reforma, a gozar o descanso da difícil tarefa que foi tornar a encriptação numa funcionalidade usada por milhares de milhões de pessoas em todo o mundo. Mas isso parece estar cada vez mais longe de acontecer.

Além de continuar a trabalhar na implementação de sistemas de encriptação – atualmente na empresa Silent Circle –, é enquanto orador de conferências e como comentador especialista em tecnologias de privacidade e segurança que tem alertado para aquilo que considera ser um novo ataque às ferramentas de encriptação.

“Eu diria que a encriptação está a ser atacada a um nível de políticas, há governos, incluindo democracias ocidentais, que estão a tentar restringir o uso de encriptação forte, especialmente a encriptação ponto-a-ponto”, disse o norte-americano, numa entrevista à Exame Informática, à margem do evento Future Works, que decorreu em outubro. “Mas temos de resistir, temos de reagir e dizer ‘precisamos disto, a encriptação ponto-a-ponto é uma parte essencial, até a nível de segurança nacional precisamos dela’. Não é só para a privacidade pessoal”.

Zimmermann refere-se às sucessivas pressões feitas pelos países que constituem os chamados Five Eyes – EUA, Reino Unido, Austrália, Canadá e Nova Zelândia –, e também por forças de segurança, como o FBI, para que sobretudo as grandes plataformas de tecnologia criem portas de entrada ocultas (backdoors) para os respetivos sistemas de encriptação, para que, no decorrer de investigações criminais, possa haver um acesso facilitado às conversas e ficheiros de utilizadores que são suspeitos de crimes. O problema? A porta não se abre apenas para prender os maus da fita – também pode deixar entrar muitos outros mal intencionados.

“As capacidades de vigilância, como um todo, avançaram tanto nos últimos 20 anos que os governos têm muitas formas de vigilância. Ao tentarem focar-se na encriptação, eles não querem que usemos encriptação forte, é como terem este ecrã gigante de visibilidade e há alguns píxeis pretos que não conseguiram ainda espreitar. Os últimos píxeis restantes que não conseguem ver, que ainda estão a preto, é por causa da encriptação forte. Devíamos lutar por esses píxeis”, sublinha.

Um direito básico

O grande motivo pelo qual determinados países estão a favor do enfraquecimento de sistemas de encriptação em grandes plataformas é a grande popularidade de serviços e aplicações. O WhatsApp, por exemplo, disponibiliza encriptação ponto-a-ponto e é usada por mais de dois mil milhões de pessoas – uma escala que tem colocado maior pressão política nos sistemas de encriptação, como salienta Zimmermann.

O criptógrafo não tem dúvidas em responder que “sim”, quando lhe perguntámos se a encriptação deveria ser um direito humano básico. E um direito que não pode ser diminuído, nem mesmo quando os objetivos que obrigariam a tal se apresentam como os mais nobres.

“Abuso de crianças e terrorismo. Estas são as palavras-passe de administrador para a tua constituição. É assim que justificas a violação da tua constituição. Escolhe algo no qual consegues ter um grande apoio público e dizes ‘temos de abdicar da nossa privacidade para isto’. Estás a abrir mão de muito quando enfraqueces a encriptação. Estás a desistir da segurança nacional. Estás a desistir da capacidade de usar a internet”, sentencia o especialista.

Zimmermann diz mesmo que para que possamos ter uma sociedade “altamente funcional”, as tecnologias de encriptação são ingredientes fundamentais “para proteger as nossas transações comerciais, as nossas comunicações pessoais e as nossas comunicações empresariais”.

No entanto, deixa um último alerta – a encriptação “não é uma solução mágica” no que diz respeito à privacidade, pois cada vez mais os cibercriminosos e as próprias forças de segurança recorrem a outros métodos – como infeção de equipamentos com software malicioso ou exploração de falhas de dia zero – para ganharem acesso aos equipamentos e a todos os ficheiros, comunicações e outros dados pessoais que lá possam existir.