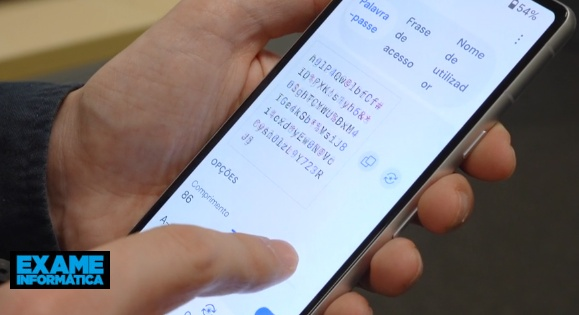

Com os seis dígitos pedidos no código PIN para emparelhar um smartphone e um relógio inteligente, há um milhão de combinações possíveis. Com algum tempo disponível, um hacker pode realizar ataques de força bruta para tentar “adivinhar” a combinação escolhida pelo utilizador e intercetar a troca de dados como SMS, calendário, dados biométricos e outra informação sensível que esteja a ocorrer entre o telefone e o relógio, explica o ArsTechnica.

O alerta partiu de investigadores da Bitdefender, que conseguiram encenar um ataque e roubar dados comunicados entre um Samsung Gear Live e um Google Nexus 4 com Android L Preview. O ataque foi perpetrado com ferramentas que já estão acessíveis a hackers e permitiu a monitorização, em tempo real, da troca de dados.

As alternativas de segurança podem passar pela obrigatoriedade de se inserir uma password, permitir a transmissão de um código PIN via NFC no momento do emparelhamento ou acrescentar um segundo nível de encriptação na comunicação Bluetooth. No entanto, ao complexificar a comunicação entre o smartphone e o smartwatch, os fabricantes arriscam-se a desagradar a alguns utilizadores que usam o sistema precisamente pela sua simplicidade.