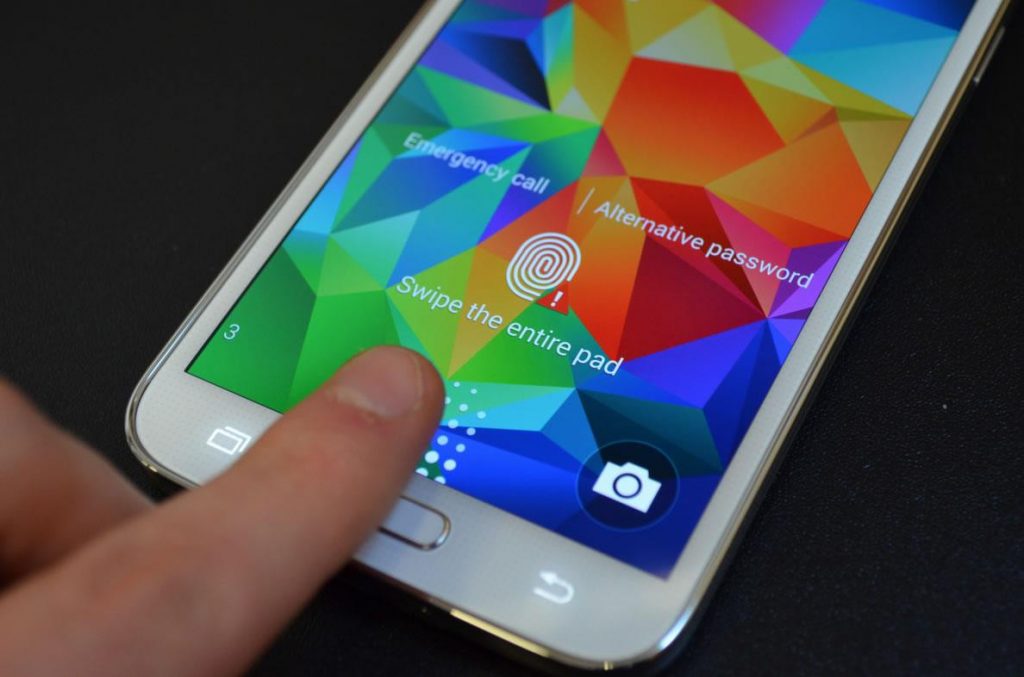

O BrutePrint é uma nova forma de atacar equipamentos que têm o bloqueio por impressão digital ativado. Investigadores dos Tencent Labs e da Universidade de Zhejiang, na China, descobriram um método para ultrapassar a autenticação de utilizador por este meio e obter acesso ao dispositivo.

A equipa conseguiu ultrapassar as proteções implementadas nos aparelhos através da exploração de duas vulnerabilidades de dia-zero chamadas CAMF (Cancel-After-Match-Fail) e MAL (Match-After-Lock). Além destas duas falhas, os investigadores perceberam ainda que os dados biométricos na SPI (Serial Peripheral Interface) estavam protegidos de forma desadequada e suscetíveis a ataques de MITM (de man-in-the-middle), explica o Bleeping Computer.

A demonstração deste método de ataque aconteceu em equipamentos Android com poucos anos de mercado, como o Xiaomi Mi 11 Ultra ou o OnePlus 7 Pro. A descoberta das falhas permitiu ataques bem sucedidos contra smartphones das marcas Xiaomi, Vivo, Oneplus, Oppo e Samsung. Foram ainda atacados dois modelos do iPhone (iPhone 7 e iPhone SE), sendo que ambos estão vulneráveis à falha CAMF, mas não à MAL, o que fez com que não fosse possível contornar o bloqueio por impressão digital nos dispositivos da Apple.

Os investigadores admitem que os atacantes precisariam de ter acesso físico ao telefone e a bases de dados de impressões digitais, mas concluem que, com tempo, é possível perpetrar este tipo de ataques. O equipamento necessário para executar os ataques está disponível por apenas 15 dólares.

Em testes, a equipa conseguiu atacar telefones demorando entre 3 e 14 horas, aproximadamente. Se as impressões digitais estiverem registadas no telefone, o ataque é ainda mais rápido.