Entre os dias 1 e 14 de fevereiro, a maioria dos dispositivos móveis de ucranianos afetados com malware estavam na sua maioria concentrados na capital, Kiev. Um mês depois, o mapa de vítimas de software malicioso no país mostrava um cenário completamente diferente: Kiev continuou o foco principal, mas com uma prevalência menor, e as cidades de Lviv e de Dnipro também passaram a estar em destaque. O motivo? Deslocados da guerra.

“Por trás de cada dispositivo com malware, está uma pessoa ou uma família”, disse o investigador de segurança informática português Pedro Umbelino, da Bitsight, numa apresentação que decorreu nesta semana.

O que a análise da empresa especializada em atribuição de classificações (ratings) de segurança informática mostra é, na prática, o evoluir da situação da guerra, mas visto através do impacto de software malicioso. O mapa partilhado pela empresa mostra claramente uma grande deslocação de pessoas para a zona oeste do país, junto à fronteira com a Polónia.

“Alguns pedaços de malware ou adware, além de roubarem informação sensível, comunicam a localização do dispositivo para o centro de comando e controlo [dos piratas informáticos]”, explicou Pedro Umbelino, sobre como é possível recriar, através da monitorização de malware, um mapa de deslocação de pessoas. “Parte da tragédia manifestou-se diante dos nossos olhos”, acrescentou.

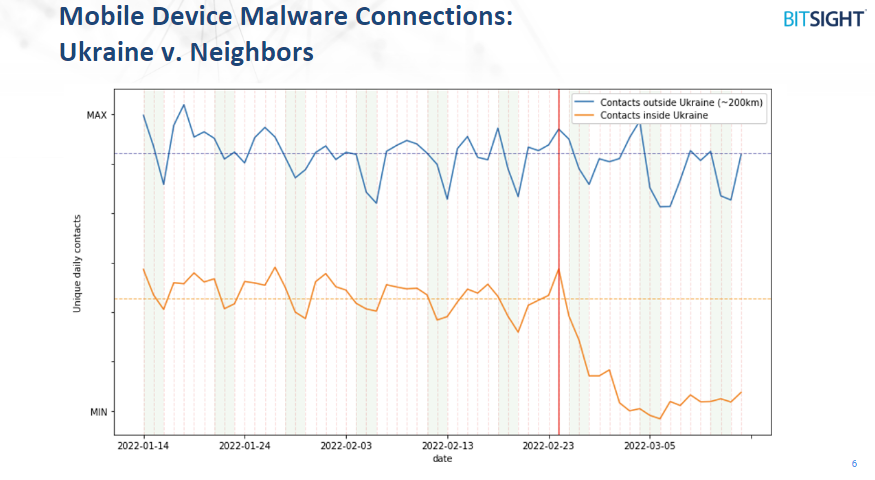

Mas a investigação da Bitsight também revelou outro dado inquietante: a partir do dia 24 de fevereiro, data da invasão da Rússia à Ucrânia, o número de equipamentos infetados com malware e que estavam ligados começou a cair de forma drástica. Para o efeito, a Bitsight usou como comparação dados obtidos a partir de países que fazem fronteira com a Ucrânia, no qual a variação de dispositivos com malware manteve-se regular desde o final de janeiro.

“Muitos dos dispositivos deixaram de comunicar com o centro de comando e controlo [gerido pelos piratas informáticos], por perda de conetividade, por ataques a servidores e infraestruturas, por dispositivos móveis que ficaram sem energia, sem querer referir outras hipóteses”, detalhou o especialista português.

“Ao longo dos anos, é muito raro ver uma mudança drástica na população de malware. Só quando as forças de segurança atuam [e derrubam um grupo de piratas informáticos], é quando vês uma grande quebra na população de dispositivos afetados. E veres isto como consequência de algo que está a acontecer no mundo físico, é chocante”, acrescentou Tom Montroy, líder de ciência de dados da BitSight.

A analista Heidi Shey, da consultora Forrester, salientou na mesma apresentação que apesar de o conflito estar a decorrer na Ucrânia, o facto de vários países europeus terem uma relação direta com fornecedores ucranianos em diferentes segmentos de negócio – das tecnologias, à manufatura, aos serviços financeiros – pode significar também para eles um risco. Por um lado, devido à exposição financeira associada à paragem da atividade económica na Ucrânia. Por outro, pois de um momento para o outro um software malicioso direcionado para a Ucrânia pode espalhar-se por muitos dos que têm ligações ao país – e basta recordar, segundo Heidi Shey, o que aconteceu em 2017 com o NotPetya (ataque russo contra a Ucrânia), que afetou empresas de todo o mundo – só a transportadora Maersk sofreu perdas de 1,4 mil milhões de dólares devido ao NotPetya.